本文来自微信公众号: 墨子沙龙 ,作者:金烨

3月18日,美国计算机协会(ACM)揭晓的2025年图灵奖(ACM A.M.Turing Award)将一个古老而又神秘的学科领域——密码学重新带入公众视野,这一场跨越千年的人类智力博弈在量子理论的引领下进入发展新阶段,而打开量子密码学新世界大门的正是两位得主:IBM的量子信息科学家查尔斯·贝内特(Charles H.Bennett)与加拿大蒙特利尔大学的密码学家吉尔·布拉萨德(Gilles Brassard)。

从旧时代密码学到“一次一密”

旧时代密码学,简单来说就是指给文字加密的方法。人类历史上加密者与破密者之间的智力博弈由来已久,让我们先简单回顾几段历史小故事:2500多年前的密码棒,是科学家们目前已发现的历史记载的最早加密方式。

公元前100年左右,凯撒大帝使用字母替换法向驻守在前线的军队将领传达秘密信息,其方法也称作凯撒密码,是密码学中最简单且最广为人知的加密技术。当然,一旦洞悉其中规律,破解也相当容易。

1553年,吉奥万·巴蒂斯塔·贝拉索(Giovan Battista Bellaso)写了一本书《吉奥万·巴蒂斯塔·贝拉索先生的密码》(La cifra del.Sig.Giovan Battista Bellaso),这是最早记录了维吉尼亚密码的书。一直到301年后,维吉尼亚密码系统才被英国数学家查尔斯·巴贝奇(Charles Babbage)成功破解。

当时普遍认为,只要有足够长的时间,任何加密系统总会被后人破译出来。由此引发了密码学终极一问:是否存在“完全保密”的安全加密系统?所谓完全保密,即他人在拥有密文情况下也无法获知解密文本的任何信息,同时也意味着该系统能够抵抗无限的计算能力。

1882年,美国银行家、密码学家富兰克林·米勒(Franklin Miller)提出了“一次一密”(one-time pad,OTP)加密系统,1918年吉尔伯特·弗纳姆(Gilbert S.Vernam)设计出类似的一次一密乱码本(又称多表代换密码)。20世纪中叶,美国数学家、密码学家克劳德·香农(Claude Shannon)证明了这套系统的完全保密性。

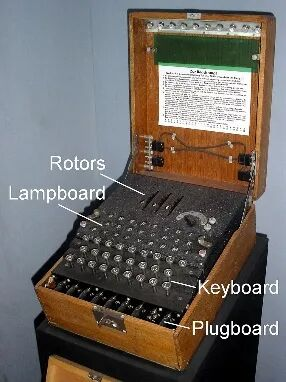

在欧洲,与弗纳姆同一时代的德国工程师亚瑟·谢尔比乌斯(Arthur Scherbius)于1919年设计出历史上最著名的密码机——恩尼格玛转轮密码机(Enigma),在第二次世界大战中后期,在多国科学家的先后努力下,包括计算机之父图灵在内,终将其破解。

▲恩尼格玛密码机,来源:维基百科

从现代密码学到量子密码学

到了20世纪70年代,受当时计算机科学蓬勃发展的推动,现代密码学逐渐成形,电子计算机的快速计算能力以及现代数学方法一方面为加密技术创造了新概念和新工具,另一方面也给破密者提供了有力武器。

1976年,美国密码学家贝利·惠特菲尔德·迪菲(Bailey Whitfield Diffie)和马丁·赫尔曼(Martin Hellman)共同提出公钥加密思想:迪菲-赫尔曼密钥交换,标志着现代密码学的诞生。两位于2015年获得图灵奖。

至于公钥加密以及密钥建立,布拉萨德曾于2018年受邀在墨子沙龙举办过一场讲座,期间用一个非常浅显的故事阐明了原理:

假设Alice有一辆自行车要借给朋友Bob,她把车停放在某一地点,然后将其上锁。随后,Alice告知Bob停车地点,但Bob没有开锁的钥匙。这没有关系,Bob稍晚到了停车地点后,给自行车上了第二把锁就离开了。随后,Alice返回停车地点,取下自己的锁并离开,最后,Bob再次返回,打开自己的锁,同时也顺利在没有获得Alice钥匙的情况下骑走了自行车。俩人从来没有共享过任何秘密信息,也没有对方锁的钥匙,甚至无需亲自见面,就完成了上锁-用各自钥匙开各自锁-取车过程。

其中,自行车上的锁相当于公钥,即加密方法可公开传输,而个人手中的钥匙——私钥,即保密参数是个人保密。从私钥可以解锁被公钥加密的信息,但有了公钥却难以得到私钥。如此一来,这便是一种正向操作容易、逆向操作非常困难的加密算法,也称作非对称加密。

1977年,当时同在麻省理工学院工作的罗纳德·李维斯特(Ron Rivest)、阿迪·萨莫尔(Adi Shamir)和莱奥纳德·阿德曼(Leonard Adleman)一起提出的RSA密码系统正完美实现了上述目的。RSA算法基于一个简单的数论事实:将两个素数相乘十分容易,反过来,将其乘积进行因式分解而找到构成它的素数却非常困难。计算17×37=629是很容易的事,但如果反过来,给出629并要求找出它的因子就困难一些了。此外,正向逆向计算难度的差异随着数值的增大而急剧增大:正向两数乘法运算的时间复杂度顶多是大小的平方,而逆向运算复杂度成指数增长。对经典计算机而言,破解高位数的RSA密码基本不可能。例如,一个每秒钟能做1012次运算的机器,破解一个300位的RSA密码需要15万年!

继RSA算法之后,ElGamal、椭圆曲线、双线性对等公钥密码相继被提出,密码学进入了全新发展时期。

在经典计算机时代,公钥密码的安全性由相应数学问题在计算机上的难解性来保证。然而,技术总是不断在进步。经过一百多年的研究,随着人们对于量子世界的认识不断拓展、加深,量子计算机有潜力帮助科学家利用量子性质来完成经典计算机无法完成的任务。

众所周知,量子计算机使用可以同时是0又是1的量子比特进行计算,而且量子计算机使用Shor算法,理论上只需几秒钟便可能破解刚才经典计算机需要15万年才能解开的300位RSA密码。不仅如此,Shor算法可有效提取离散对数,破解迪菲-赫尔曼加密系统,还可破解椭圆曲线密码系统。一旦通用量子计算机变成现实,现今使用的所有密码学都将面临崩溃局面。

上述言论听上去对加密者来说如同灭顶之灾,但“水能覆舟,亦能载舟“。同样地,也可以通过量子理论来建立保密密钥,从而实现安全的加密通信。思想源头是一位颇具传奇色彩的“隐士”科学家史蒂芬·威斯纳(Stephen Wiesner)。

1960年,威斯纳进入加州理工学院学习,与约翰·克劳泽(John Clauser)一起上物理实验课,并成为了好友,俩人经常讨论量子力学问题。后者获得2022年诺贝尔物理学奖。后来威斯纳转学到布兰戴斯大学,在那里结识了当时在化学系读大三的查尔斯·贝内特,他俩不仅是室友还是好朋友。1964年,贝尔作为访问学者来到布兰戴斯大学,在那里完成了关于贝尔不等式的论文。这些经历大大启发着威斯纳头脑中关于量子信息的想法。

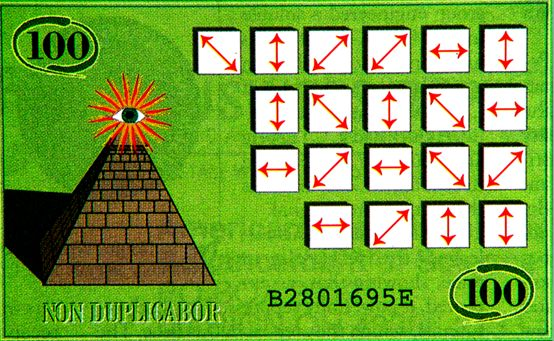

1966年威斯纳大学毕业后到哥伦比亚大学继续上研究院。两年后,他交出了一篇奇文——《共轭编码》(Conjugate Coding),提出利用光子偏振,打造出无法仿冒的“量子货币”。他的出发点是解决伪钞问题,利用量子物理学中的“量子不可克隆定理”,以及不确定性原理,具体来说,如果你制造出一个量子态,并且对外界保密,那么除你之外的任何人都不可能克隆出一个一模一样的量子态。量子货币除了和普通纸钞一样拥有印钞编号,还可嵌入与编号对应的偏振光子,银行可以通过偏振片验证纸币的真伪。

▲威斯纳设想的量子货币。图片来源:ResearchGate

在当时看来,这篇论文完全具有革命性,威斯纳将这篇充斥着量子物理学专业术语的文章投稿给工程学期刊,结果作为工程师的编辑们完全看不懂他想表达的内容,随之拒稿。这篇文章直到1983年才发表在美国计算机学会的SIGACT刊物上。但威斯纳本人性格十分内向,也淡泊名利,1993年他离开美国移民到以色列,在耶路撒冷当一名普通建筑工人,过着极为简朴的生活,2021年这位量子信息第一人与世长辞,享年79岁。

虽然威斯纳大隐隐于市地走过了一生,但他的量子信息思想却被好友发扬光大,并以此为基石开辟出一条新道路。前文讲过,贝内特在大学期间一直听着威斯纳兴趣盎然分享着自己的各种奇思妙想,他用当时还不存在的短语“量子信息”来总结。后来,虽然威斯纳的论文被拒稿,但贝内特仍到处宣扬其观点,即使整整10年无人问津,他都始终不放弃。直到1979年,贝内特到波多黎各参加密码学会议,在海里游泳时巧遇另外一名年轻的科学家布吉尔·布拉萨德,后者在海里被贝内特堵住去路,只好勉为其难地听他讲完用量子理论制作钞票的怪论。

没想到,两位科学家因此一见如故,他们的思想经过剧烈碰撞,觉得“量子货币”的想法并不现实,光子转瞬即逝,很难“印”在钞票上放入口袋里。但是,光本来就是用来传播信息的,何不发挥其特长,来传递某种“不可伪造”、“不可复制”的重要信息呢?量子物理学与密码学在波多黎各圣胡安的海洋中激情碰撞,迸发出“量子密码学”的思想之光。

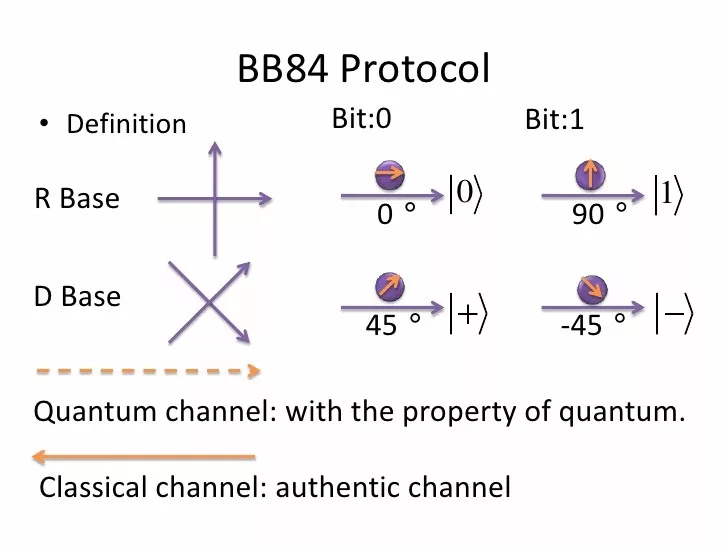

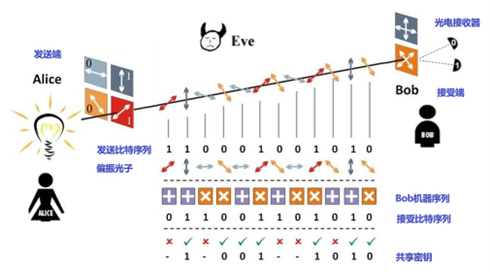

这段俩人职业生涯中的这场魔幻相遇促成了量子信息编码与公钥密码学的结合,时间远早于彼得·肖尔提出自己的shor算法,可见两位思想的超前性。两人随后展开合作,并于1984年在一场IEEE会议上详细发表了原创的安全通信协议——“BB84协议”,具体操作如下图所示:

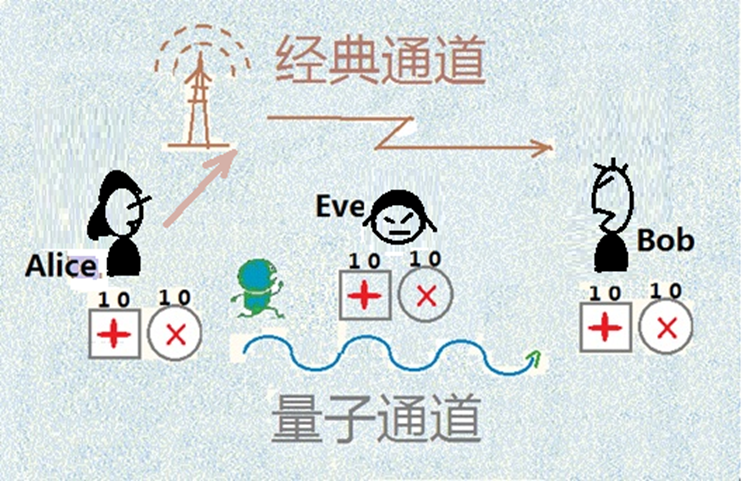

▲上图是BB84通信协议示意图,下面简单解释一下其通信过程:

1)信号通道有两个:经典通道,传递方法和原来一样,通过无线电或因特网等公共通道实现;另外还有一条特殊的量子通道。其中,发送者利用光子偏振态来传输信息,光子可以经过光纤或其他介质发射到信息接收方。量子通道的目的只是产生和传递“密钥”。一般来说,假设Eve具备窃听这两个通道信息的能力。

2)实施的传递过程分两步:

第一步,传递和产生可靠的“共享密钥”,使用量子通道为主,经典通道为辅。

第二步,传递用“共享密钥”加密后的文件,这时只用经典通道,与经典情况一样。

3)要点是防止窃听。经典通信中,Alice和Bob无法发现Eve是否在窃听。但在量子密钥分发的量子通道,Alice和Bob则可以发现Eve的窃听行为,因为任意获取信息的行为都会改变量子系统,又因量子不可克隆,Eve也不能直接复制信息。传递信息的双方一旦发现第三者的窃听行为,便可以立即停止通信,重置密钥。

4)BB84协议与量子纠缠无关。经典信息的传递对通信的完成是必要的,传递速度由其决定,不存在是否“超光速通信”的疑问。

总而言之,BB84协议的核心是,利用量子态增强信息传输的保密性,因为窃听必然会扰动量子态而留下痕迹。量子态的特性可以确保密钥的安全性,而用密钥对信息进行加密传输,是已经成熟且被广泛使用的经典信息安全技术,因此整个量子保密通信的过程大为简化,效率大为提高。正是由于抛弃了把信息本身加载到量子态上传送这一设想而改为只用量子态来传送密钥,量子保密通信才变得具有现实意义,成为最先进入实用化阶段的量子信息技术。

▲BB84协议论文30周年纪念版,来源:墨子沙龙

另外,量子信道产生随机密钥后,通过“一次一密”加密系统来使用密钥。一旦发现密钥受到了窃听,Alice和Bob就可以不用这组生成的密钥。如果密钥没有被窃听,那么你可以把它用于“一次一密”的系统中,这绝对安全。

▲BB84协议-“密钥分发”示意图:Alice可以采取两种方式来制备偏振态的光子(或者说制备量子比特):直线基"+",和对角基"×"。在直线基中,分别用水平偏振(0°)和垂直偏振(90°)来表示0和1。在对角基中,则分别用(45°)偏振和(135°)偏振来表示0和1。

然而,俩人的论文在最初并未引起广泛关注。当时许多人认为量子力学距离实际通信系统太遥远。然而他们并没有放弃,1989年10月团队做出了一个由闪光灯和感光器组成的原型机,作为概念性证明在32.5厘米距离上完成了人类历史上首个量子保密传输演示。因为原型机的高压电源在切换偏振时会发出不同的噪音,布拉萨德后来幽默地回忆道:“这台机器可能只对“聋子”窃听者才绝对安全!”

虽然距离只有短短的32.5厘米,却跨出了量子通信从理论走向现实的一大步。时至今日,BB84协议及其改进版本仍然是最广泛部署的量子密码协议之一。

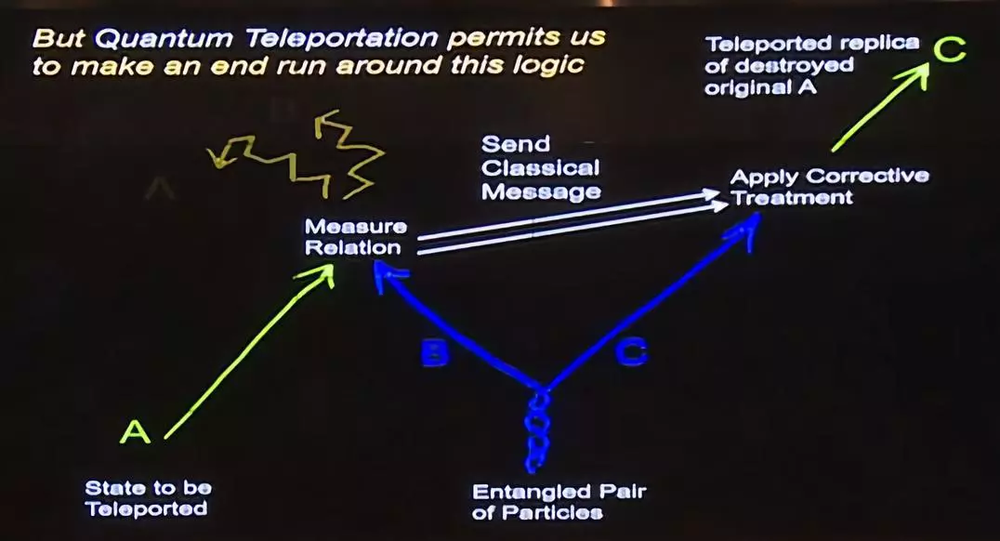

另外,除了量子密码学,1993年贝内特和布拉萨德与其他人合作还发明了“量子隐形传态”。量子隐形传态就是利用了量子纠缠的原理,首先创建纠缠光子对,然后将其中一个光子发送给数据发送者(Alice),另一个发送给接收者(Bob)。当Alice收到她的纠缠光子时,她让它与一个状态未知的“记忆量子位”相互作用,这一量子位保存着她想要传输给Bob的数据。这种相互作用改变了她的光子的状态,而且由于Alice的光子与Bob的光子仍然存在纠缠,这种相互作用也会瞬间改变Bob光子的状态。这一系列操作,会将Alice记忆量子位中的数据从她的光子“瞬间传输”到Bob的光子中,也就是说,从量子层面让“瞬间传输”成为现实——当然“瞬间传输”仍然要遵守物理规律,一切信息的传播速度不能超光速。

贝内特和布拉萨德这两位量子密码学创始人虽然在人类密码学历史上出现的时间很晚,但有了前辈科学家打下的基础,在随后长达40多年的时间内弥合了量子物理学和计算机科学这两个原本截然不同的学科之间的鸿沟,作为开路人将密码学拓宽至量子世界。俩人的科研成果自然收获了满满的科学奖项认可,包括狄拉克奖、墨子量子奖、科学突破奖,以及如今共同获得素有“计算机界诺贝尔奖”美誉的图灵奖,实至名归。

参考资料: